Después de crear una cuenta para My Endpoint Protector puede administrar de manera protectora el uso de dispositivos portátiles en Windows PCs y Macs, datos confidenciales que salen de la red, así como la flota de dispositivos móviles. Para ello, simplemente descargue una pequeña aplicación cliente que se instalará en los PCs, Mac e iOS (opcional) y dispositivos móviles Android que desee proteger y administrar con My Endpoint Protector. Esto protegerá su red contra amenazas como robo de datos, pérdida de datos o fuga de datos independientemente si son accidentales o deliberados. Manténga el cumplimiento de normas, esté preparado para las auditorías y ofrezca informes a los ejecutivos desde una solución fácil de usar, fácil de instalar y de acceso fácil .

Fácil de implementar, fácil de administrar Control de dispositivos, DLP y Gestión de Dispositivos Móviles en la nube

1

Protege el número de equipos que desee

2

Administrar equipos y dispositivos móviles

3

Forzar políticas de DLP y MDM

4

Monitorizar todos los dispositivos y datos transferidos

5

Equipos y datos seguros

Configuración paso a paso para My Endpoint Protector

1

Cree una cuenta para My Endpoint Protector. Si aún no lo ha creado, puede hacerlo here.

2

Active su cuenta My Endpoint Protector haciendo clic en el enlace de activación del correo electrónico de confirmación que recibió

3

Después de la activación, recibirá su ID único para My Endpoint Protector. También puede ver su ID único en su cuenta My Endpoint Protector en la esquina superior derecha de la página de inicio y en Mi cuenta> Detalles del perfil.

4

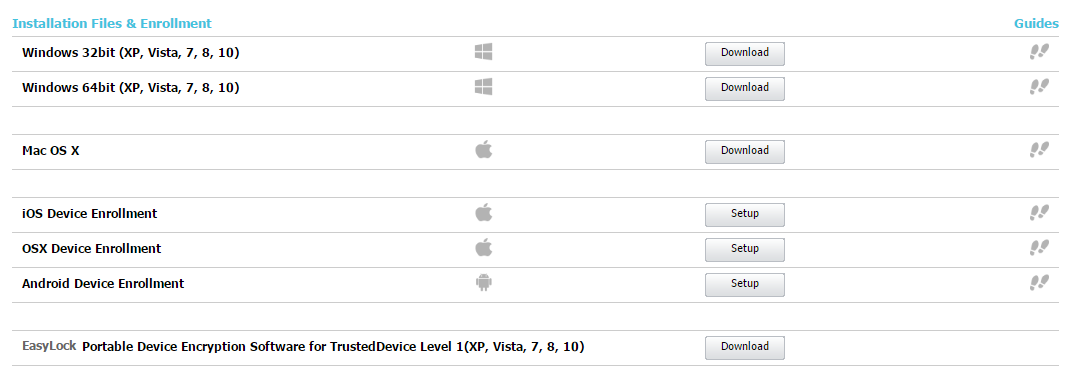

Descargue los archivos de instalación de My Endpoint Protector y los perfiles / aplicaciones de inscripción en sus computadoras Windows y Mac y dispositivos móviles iOS y Android. Puede descargarlos desde la cuenta My Endpoint Protector. Asegúrese de introducir el ID único correcto en la configuración del cliente.

5

Una vez instalado, cada equipo y dispositivo con el cliente instalado, respectivamente la aplicación de inscripción o perfil, se conectará y se comunicará con los servidores de nube My Endpoint Protector en unos segundos.

6

Ahora está a unos clics distancia para crear sus políticas de Control de Dispositivos, Protección de Contenido y Administración de Dispositivos Móviles y proteger los datos confidenciales. Para obtener más detalles sobre la instalación y configuración, por favor vaya a User Manual.