Endpoint Protector

Control de Dispositivos

Bloquea, controla y monitorea dispositivos USB y puertos periféricos para poner fin al robo y a la pérdida de datos

De confianza para

¿Sus datos sensibles están en riesgo?

Las unidades flash USB y otros dispositivos USB portables, aunque inofensivos a primera vista, son una de las principales causas de los incidentes de seguridad que pueden causar daños importantes a cualquier negocio. Los daños varian desde el robo de datos confidenciales hasta enormes multas, debido a las violaciones de las reglas de cumplimiento y regulaciones.

Multiplataforma, agente ligero

Monitoree de manera remota los puertos USB y periféricos desde una simple interfaz basada en la web sin impacto sobre las computadoras protegidas. Aplique con facilidad políticas para Windows, macOS y Linux.

Acceso remoto y temporal

Permite acceso USB remoto, incluso cuando los equipos estén fuera de red, mientras obtenga una lista completa de informes de registro una vez de vuelta en la red

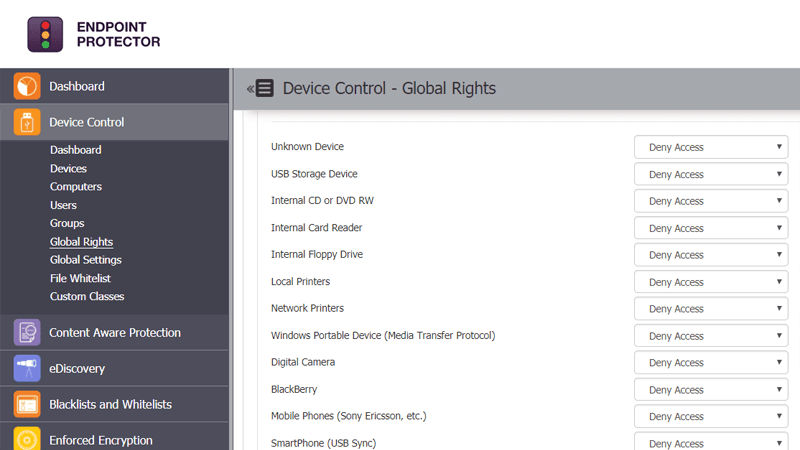

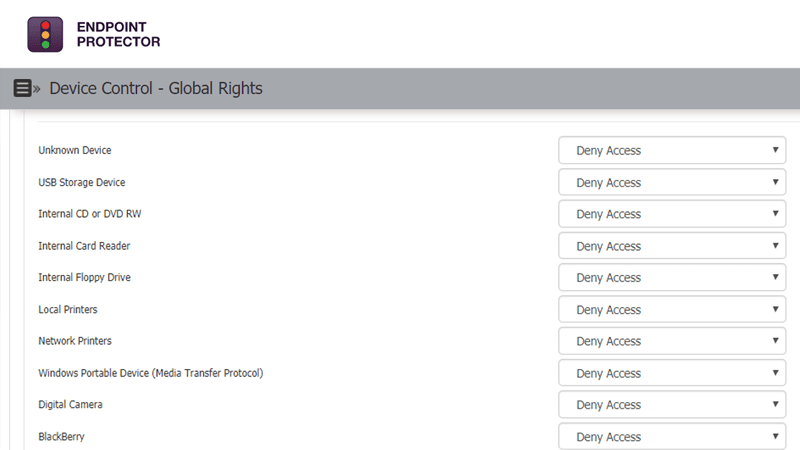

Precio y control granular

Dependiendo de los requerimientos de los departamentos, especifíca qué dispositivos se pueden o no utilizar, cree listas blancas y listas negras y define políticas por usuario, equipo o grupo para un flujo de trabajo ininterrumpido en toda la empresa.

Gane control completo de los dispositivos USB y puertos periféricos

El módulo de Control de Dispositivos administrado de manera central permite el control total de los puertos USB y los dispositivos de almacenamiento conectados. De esta manera, evita la pérdida de datos accidental o intencional y las fugas de datos, al tiempo que protege los puntos finales contra la propagación de malware USB, ataques BadUSB o virus.

Como funciona

El módulo de Control de Dispositivos es la primera capa de seguridad proporcionada por Endpoint Protector. Al definir los derechos de acceso granular para puertos USB y periféricos, la seguridad del dispositivo se aplica mientras se mantiene la productividad. Como solución multiplataforma, protege toda la red, independientemente de si las computadoras se ejecutan en Windows, Mac OS X o Linux.

Tipos de dispositivos controlados

El módulo de Control de Dispositivos permite una administración fácil para la mayoría de los tipos de dispositivos USB conocidos, para una protección de datos mejorada en varios entornos de trabajo.

- Dispositivos USB de Almacenamiento (Unidades Flash USB, Sticks, Memoria USB etc.)

- HDD Externos (incl. sATA HDD)

- CD/DVD - Reproductores y Grabadoras (internos y externos)

- iPhones, iPads y iPods

- Smartphones y Tablets (incl. dispositivos Android, Blackberry y PDAs)

- Cámaras Digitales

- MP3 Player u otros Dispositivos Media Player

- Lectoras de Tarjetas (internas y externas)

- Tarjetas de Memoria (SD, MMC, CF, Smartcard etc.)

- Impresoras

- Floppy Drives

- Cámaras Web

- Tarjetas de Red WiFi

- Dispositivos FireWire

- Dispositivos Biométricos

- Dispositivos Bluetooth

- Unidades ZIP

- ExpressCard SSD

- Wireless USB

- Puerto Serial

- Teensy Board

- Dispositivos de Almacenamiento PCMCIA

- Thunderbolt

- Network Share

- Thin Client Storage (Almacenamiento RDP)

- Teclados Adicionales

- Modems USB

- Infrared Dongle